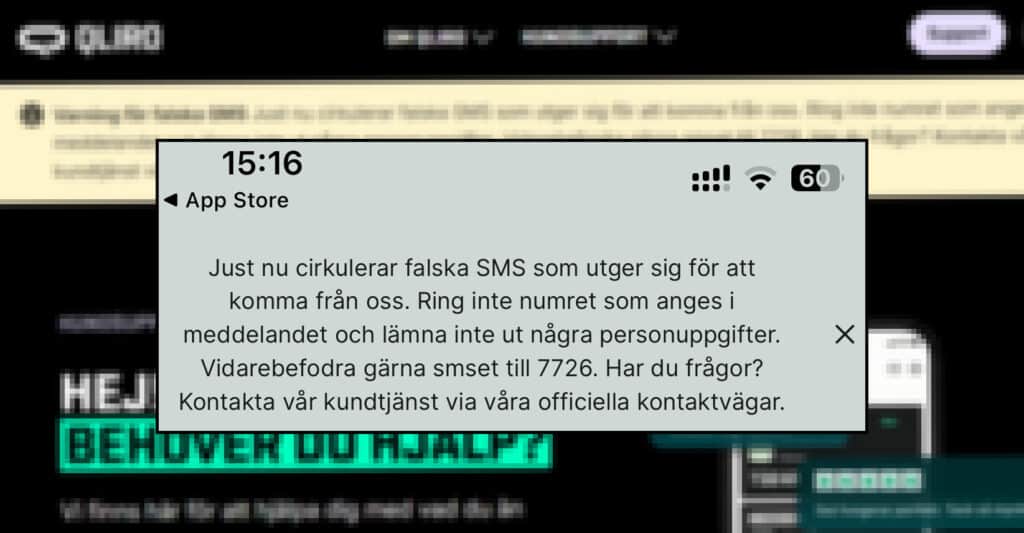

Användare som besöker Qliros plattformar möts just nu av information om att falska sms skickas ut i varumärkets namn. I meddelandet uppmanas mottagarna att inte ringa upp de telefonnummer som anges i sms:et och att inte lämna ut några personuppgifter.

Ehandel.se har varit i kontakt med Qliro för att ställa frågor kring omfattningen av problemet.

Vi är väl medvetna om att falska sms är ett växande problem. När vi får indikationer på bluffmeddelanden ber vi alltid kunden att dela avsändarens telefonnummer samt en skärmdump av sms:et. Vi uppmanar också kunden att rapportera händelsen till polisen, säger Anton Flygare, Investor Relations på Qliro.

Kontaktar operatörer

Enligt Anton Flygare arbetar bolaget aktivt med att få bort de nummer som används vid bedrägeriförsöken.

Parallellt kontaktar vi den operatör som tilldelat numret och begär att det ska stängas ned. Qliro arbetar kontinuerligt med att stärka säkerheten kring våra tjänster och att motverka bedrägeriförsök. Vi har dessutom ett nära samarbete och deltar i flera nätverk tillsammans med myndigheter och andra aktörer för att motverka bedrägerier.

I sin information till kunderna uppmanar Qliro mottagare att vidarebefordra misstänkta sms till kortnumret 7726 för att hjälpa operatörerna att blockera avsändarna.

Polisen: Riktar sig mot företagare

Redan i slutet av oktober gick Polisen ut med en varning gällande bedrägeriförsök kopplade till just Qliro och Sergel Inkasso. Enligt Polisen i region Nord har det inkommit ett stort antal anmälningar där gemensam nämnare är att målsägande har engagemang i olika bolag.

Tillvägagångssättet beskrivs som att mottagaren får ett sms om en obetald faktura som gått till inkasso. När personen ringer upp numret i meddelandet kopplas denne till en falsk banksupport som försöker få offret att ladda ner programvara eller använda BankID, vilket möjliggör för bedragarna att tömma konton.

Polisens råd är att aldrig använda kontaktuppgifter i oväntade sms, utan att istället kontakta berört företag via deras officiella kanaler vid osäkerhet.